Çifte Darbe: Capital Trade Inc. Nasıl İki Fidye Yazılımı Grubunun Hedefi Oldu

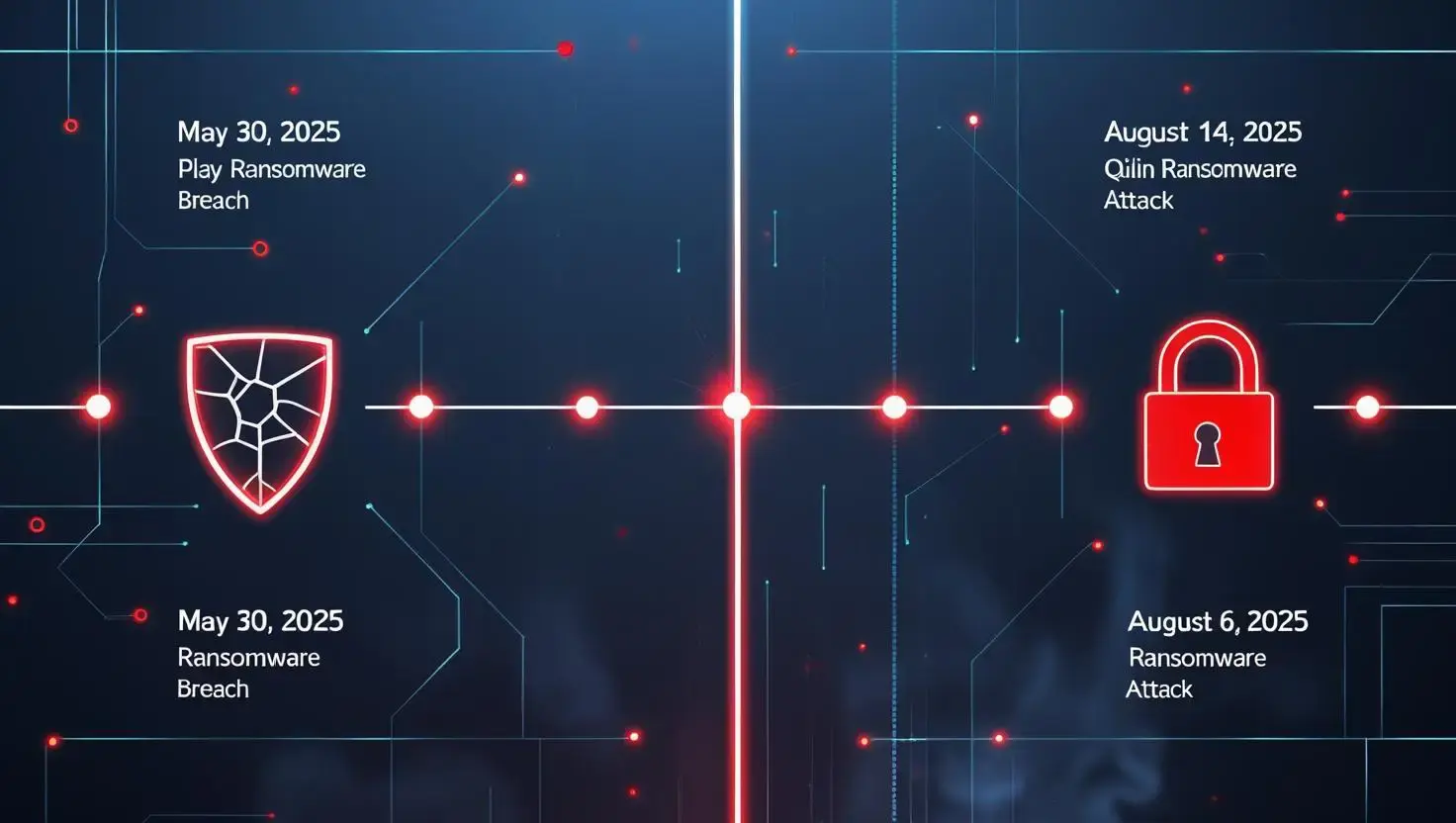

Çifte Fidye Yazılımı Saldırısının Zaman Çizelgesi

Washington, D.C. merkezli hukuk hizmetleri firması Capital Trade Inc., 2025 yılının ortasında iki ayrı fidye yazılımı saldırısına uğradı—her biri farklı bir siber suç grubu tarafından gerçekleştirildi. Bu olayların zaman çizelgesi, modern fidye yazılımı operasyonlarının ne kadar hızlı ve hassas yürütüldüğünü ortaya koyarken, devlet politikalarıyla derin bağları olan köklü firmaların bile ne kadar savunmasız olabileceğini gösteriyor.

2 Haziran 2025 — İlk Saldırı: Play Fidye Yazılımı

Play fidye yazılımı grubu, Capital Trade Inc.’e yönelik hedefli bir saldırı başlattı; kritik dosyaları şifreledi ve hassas verileri dışarı sızdırdı. Sadeleştirilmiş şantaj modeliyle tanınan Play, genellikle doğrudan fidye talebinde bulunmaktan kaçınır; bunun yerine kurbanları şifreli notlar ve takip eden tehditlerle doğrudan müzakereye zorlar.

FBI ve CISA tarafından yayınlanan ortak uyarıya göre, Play grubu Mayıs 2025 itibarıyla dünya genelinde 900’den fazla kurumu ihlal etti—bunlar arasında devlet, sağlık ve hukuk hizmetleri sektörleri de bulunuyor. Capital Trade Inc. bu kurbanlar arasında yer aldı; ancak firmanın fidye ödeyip ödemediği ya da çalınan verilerin sızdırılıp sızdırılmadığı kamuoyuna açıklanmadı.

14 Ağustos 2025 — İkinci Dalga: Qilin Fidye Yazılımı

Birkaç hafta sonra, Qilin fidye yazılımı çetesi aynı firmayı hedef aldı. Bu saldırı, ya ilk ihlalin ardından kalan açıklar kullanılarak ya da firmanın zayıflamış savunmasından faydalanılarak gerçekleştirildi. Rakibi RansomHub’ın çöküşünden sonra faaliyetlerini artıran Qilin, 2025’in ikinci çeyreğinde kurban sayısını neredeyse ikiye katladı.

Grup, şu gelişmiş şantaj taktikleriyle tanınıyor:

Veri hırsızlığı ve kamuya ifşa tehditleri

Müzakere sürecinde DDoS saldırıları

Yapay zekâ destekli taciz kampanyaları

Çalınan veriler üzerinde “hukuki değerlendirme” yaparak baskı kurma

(Kaynak: ransomware.live)

Capital Trade Neden Hedef Alındı?

Capital Trade Inc., yalnızca bir hukuk hizmetleri sağlayıcısı değil; aynı zamanda ABD ticaret politikalarında stratejik bir rol oynuyor. ransomware.live sitesine göre firma, “ABD’nin gümrük vergilerini artırma yönündeki çılgın politikanın arkasındaki gerçek güç” olarak tanımlanıyor ve uygulama stratejilerinin şekillenmesinde dava desteği ve ekonomik analiz sağlıyor. Bu da şirketi yalnızca finansal şantaj için değil, aynı zamanda jeopolitik veya ekonomik sabotaj için de yüksek değerli bir hedef haline getiriyor.

Saldırılar Başarılı Oldu mu?

Play Fidye Yazılımı: Evet. Grubun taktikleri yüzlerce kuruluşta geniş çaplı aksamalara yol açtı ve Capital Trade Inc.’in kurban olduğu doğrulandı. Fidyenin ödenip ödenmediği hâlâ bilinmiyor.

Qilin Fidye Yazılımı: Muhtemelen başarılı. Grubun agresif yayılımı ve sofistike şantaj araçları, erişim ve baskı kurma konusunda başarılı olduklarını gösteriyor. Ancak Capital Trade Inc. tarafından fidye ödemesi veya veri sızıntısı hakkında kamuya açık bir açıklama yapılmadı.

Hedef ve Tehdit Aktörleri

Capital Trade Inc.: Stratejik Bir Hukuk Gücü

Capital Trade Inc. Washington, D.C. merkezli bir firma olup uluslararası ticaret danışmanlığı, dava desteği ve ekonomik analiz konularında uzmanlaşmıştır. 1992 yılında kurulan şirket, ABD’nin ticaret yaptırımı alanında en etkili hukuk-ekonomi danışmanlarından biri haline gelmiştir.

CapTrade’in resmi web sitesine göre firmanın uzmanlık alanları şunları kapsar:

Damping ve telafi edici vergi soruşturmaları

Fikri mülkiyet hakları davaları (Section 337)

Ticaret müzakereleri ve mevzuat çalışmaları

Çok taraflı ve ikili ticaret anlaşmaları

Ticaret anlaşmazlıklarında adli ve finansal analiz

Capital Trade Inc., hukuk firmalarına, çok uluslu şirketlere ve kilit ABD devlet kurumlarına teknik ve analitik destek sağlar. En önde gelen müşterileri ve iş ortakları arasında şunlar yer alır:

Firmanın çalışmaları şunları içerir:

Uluslararası fiyatlandırma ve maliyet muhasebesi analizi

Büyük ölçekli veri tabanı ve istatistiksel modelleme

Ticaret davalarında uzman tanıklık

Küresel iş dünyasına yönelik düzenleyici etkilerin stratejik değerlendirmesi

Capital Trade, 50’den fazla ülkeden gelen onlarca ürünle ilgili 1.000’den fazla süreçte yer almıştır. Kadrosunda eski devlet ekonomistleri, muhasebeciler ve bilgi sistemleri uzmanları bulunur; birçoğu federal kurumlar önünde tanıklık yapmış ve akademik kurumlarda ders vermiştir.

Capital Trade’in stratejik önemi yalnızca müşteri hizmetleriyle sınırlı değildir. ransomware.live sitesine göre firma, “ABD’nin gümrük vergilerini artırma yönündeki çılgın politikanın arkasındaki gerçek güç” olarak tanımlanmakta ve ulusal ticaret stratejisinin şekillenmesinde etkili rol oynamaktadır. Bu da şirketi yalnızca finansal şantaj için değil, aynı zamanda jeopolitik bozulma için de yüksek değerli bir hedef haline getirir.

İlk Saldırgan: Play Fidye Yazılımı Grubu

Play fidye yazılımı grubu, PlayCrypt olarak da bilinir, 2022’de ortaya çıkmış ve kısa sürede küresel ölçekte en aktif fidye yazılımı çetelerinden biri haline gelmiştir. Kapalı ortaklık modeliyle çalışan grup, çift yönlü şantaj stratejisi uygular: sistemleri şifreler ve hassas verileri dışarı sızdırarak fidye talepleri karşılanmazsa kamuya açıklamakla tehdit eder.

FBI ve CISA tarafından yayınlanan ortak uyarıya göre, Play grubu Mayıs 2025 itibarıyla 900’den fazla kurumu etkilemiştir. Grup şu yöntemlerle tanınır:

Microsoft Exchange ve Fortinet sistemlerindeki açıkları kullanmak

Hızlı saldırılar için kesintili şifreleme teknikleri

Kurbanlarla e-posta ve telefon yoluyla doğrudan iletişim kurmak

Capital Trade Inc.’e yönelik saldırı 2 Haziran 2025’te keşfedildi ve firmanın çalkantılı bir yaz geçirmesinin başlangıcı oldu.

İkinci Saldırgan: Qilin Fidye Yazılımı Grubu

Qilin, önceki adıyla Agenda, Rusça konuşan bir fidye yazılımı hizmeti (RaaS) operasyonudur. Sağlık ve devlet kurumlarına yönelik yüksek profilli saldırılarıyla tanınan grup, 2022’nin sonlarında yeniden markalaşarak Rust tabanlı fidye yazılımı varyantına geçmiştir. Bu yeni sürüm, gelişmiş şifreleme ve tespit önleme özellikleriyle dikkat çekmektedir.

Qualys verilerine göre Qilin, 2025’te en aktif fidye yazılımı grubu haline gelmiştir ve şu sektörleri hedef almaktadır:

Hukuk ve profesyonel hizmetler

Üretim

Finansal hizmetler

Capital Trade Inc.’e yönelik saldırı 14 Ağustos 2025’te gerçekleşmiştir. Grup, talepleri karşılanmazsa hassas belgeleri sızdırmakla tehdit etmiş ve şu taktikleri kullanmıştır:

Müzakere sürecinde DDoS saldırıları

Yapay zekâ destekli taciz kampanyaları

Kurbanları utandırmak için kamuya açık sızıntı siteleri

Saldırı Yöntemleri ve Tahmini Etki

Haziran ve Ağustos 2025’te Capital Trade Inc.’e yönelik fidye yazılımı saldırıları, günümüzde faaliyet gösteren en agresif iki siber suç grubu tarafından gerçekleştirilmiştir: Play ve Qilin. Şirket, finansal zararları kamuoyuna açıklamamış olsa da benzer olaylardan ve saldırganların operasyonel ölçeğinden yola çıkarak tahmini kayıplar hesaplanabilir.

Kullanılan Saldırı Yöntemleri

Play Fidye Yazılımı (2 Haziran 2025)

İlk Erişim: Microsoft Exchange ve Fortinet açıkları

Uygulama: Zamanlanmış görevler ve PsExec ile zararlı yükleme

Kalıcılık: Etki alanı denetleyici klasörleri üzerinden erişim sürdürme

Şantaj Stratejisi: Dosya şifreleme + kamuya sızdırma tehdidi

(Kaynaklar: Proven Data, Forbes)

Qilin Fidye Yazılımı (14 Ağustos 2025)

İlk Erişim: Hedefli oltalama ve kurumsal açıkların kullanımı

Uygulama: Rust tabanlı yükler, hızlı şifreleme ve yedek silme

Şantaj Stratejisi: Dosya şifreleme + kamuya sızdırma + DDoS tehdidi

(Kaynaklar: Qualys, HHS.gov)

Tahmini Finansal Kayıplar

Capital Trade Inc. özel rakamları açıklamamış olsa da benzer vakalardan yola çıkarak şu tahminler yapılabilir:

Tipik Fidye Talepleri:

Play fidye yazılımı: Genellikle $500,000 – $3 milyon aralığında, kurbanın büyüklüğüne ve veri hassasiyetine göre değişir

Qilin fidye yazılımı: $50,000 – $800,000 aralığında talepler; bazı vakalarda toplam zarar $6 milyon – $40 milyon arasında olabilir

(Kaynaklar: CSO Online, HHS.gov)

Capital Trade Inc. için Tahmini Zarar:

Devlet bağlantıları, hassas ticaret verileri ve çift saldırı göz önüne alındığında, toplam zarar (fidye, kurtarma, hukuk, itibar) $2 milyon ile $10 milyon arasında olabilir. Bu kalemler şunları içerir:

Olay müdahalesi ve adli inceleme

Hukuki danışmanlık ve düzenleyici bildirimler

Veri kurtarma ve altyapı güçlendirme

Olası fidye ödemeleri (varsa)

İş kesintisi ve itibar kaybı

Capital Trade Inc.’e Yönelik Fidye Yazılımı Saldırılarından Kaynaklanan Tahmini Finansal Kayıplar

| Kategori | Açıklama | Tahmini Maliyet Aralığı (USD) | Kaynak |

|---|---|---|---|

| Fidye Ödemesi | Saldırganlara yapılan olası ödeme (varsa); grup ve veri hassasiyetine göre değişir | $500,000 – $3,000,000 | CSO Online |

| Olay Müdahalesi & Adli İnceleme | Siber güvenlik firması desteği, ihlal analizi, zararın sınırlandırılması | $250,000 – $1,000,000 | IBM Security |

| Hukuki & Düzenleyici Maliyetler | Hukuki danışmanlık, uyum belgeleri, devlet bildirimleri | $100,000 – $500,000 | NetDiligence |

| Veri Kurtarma & BT Onarımı | Sistemlerin yeniden kurulması, yedeklerin geri yüklenmesi, donanım/yazılım değişimi | $300,000 – $1,500,000 | Sophos |

| İş Kesintisi | Verimlilik kaybı, müşteri işlerinin gecikmesi, operasyonların durması | $500,000 – $2,000,000 | Coveware |

| İtibar Zedelenmesi | Müşteri kaybı, kriz iletişimi, marka güveninin sarsılması | $250,000 – $1,000,000 | Cybersecurity Ventures |

| Siber Güvenlik Yatırımları | Saldırı sonrası güvenlik araçları, eğitim ve altyapı yatırımları | $100,000 – $500,000 | Gartner |

Tahmini Toplam Zarar: $2,000,000 – $10,000,000

Not: Bu rakamlar, benzer fidye yazılımı vakaları ve kamuya açık tehdit istihbaratına dayanarak tahmini olarak sunulmuştur. Capital Trade Inc. herhangi bir finansal etkiyi açıklamamış veya fidye ödemesini doğrulamamıştır

Cy-Napea®’nin 4 Katmanlı Savunması Nasıl Yardımcı Olabilirdi

Play ve Qilin tarafından Capital Trade Inc.’e yönelik gerçekleştirilen fidye yazılımı saldırıları, firmanın siber güvenlik duruşundaki kritik zayıflıkları ortaya çıkardı. İç savunma sistemlerinin tam kapsamı açıklanmamış olsa da saldırganların kullandığı zamanlama ve taktikler, Cy-Napea® tarafından sunulan katmanlı bir yaklaşımın riski ve etkiyi önemli ölçüde azaltabileceğini gösteriyor.

İşte Cy-Napea®’nin savunma stratejisindeki her katmanın nasıl yardımcı olabileceği:

1. Siber Güvenlik Farkındalık Eğitimi

Ne Yanlış Gitti: Qilin gibi fidye yazılımı grupları genellikle ilk erişimi oltalama e-postaları veya sosyal mühendislik yoluyla sağlar.

Nasıl Yardımcı Olurduk:

Cy-Napea®’nin eğitim modülleri, kullanıcıların şüpheli e-postaları ve davranışları tanımasını öğretir.

Oltalama simülasyonları, farkındalığı artırır ve tıklama oranlarını azaltır.

Aylık güncellemeler, çalışanları yapay zekâ ile oluşturulan dolandırıcılık gibi yeni taktikler hakkında bilgilendirir.

Etkisi: İyi eğitilmiş bir ekip, özellikle e-posta tabanlı bir saldırı vektörü söz konusuysa, ilk ihlali önleyebilirdi.

2. E-posta Güvenliği

Ne Yanlış Gitti: E-posta, fidye yazılımı için en yaygın giriş noktası olmaya devam ediyor.

Nasıl Yardımcı Olurduk:

Cy-Napea® tüm gelen ve giden e-postaları kötü amaçlı yazılım, sahtecilik ve oltalama açısından tarar.

URL itibar kontrolleri ve ek dosya sanal alan analizleri, zararlı içerikleri engeller.

Microsoft 365 ile entegrasyon, Capital Trade’in iş iletişimlerini korurdu.

Etkisi: Play veya Qilin tarafından gönderilen zararlı e-postalar, kullanıcıya ulaşmadan engellenebilir ve saldırı sınırda durdurulabilirdi.

3. EDR / XDR / MDR

Ne Yanlış Gitti: Her iki fidye yazılımı grubu da yatay hareket, şifreleme ve veri sızdırma tekniklerini kullandı.

Nasıl Yardımcı Olurduk:

Cy-Napea®’nin EDR sistemi, uç noktalarda anormal davranışları tespit eder ve enfekte cihazları izole eder.

XDR sinyalleri uç nokta, bulut ve ağ genelinde ilişkilendirerek koordineli saldırıları tanımlar.

MDR 7/24 uzman müdahale sunar, tehditler yayılmadan önce kontrol altına alınır.

Etkisi: Gerçek zamanlı tespit ve müdahale, saldırganların dosyaları şifrelemeden veya hassas verileri dışarı sızdırmadan durdurulmasını sağlayabilirdi.

4. Yedekleme ve Gelişmiş Yedekleme

Ne Yanlış Gitti: Fidye yazılımları genellikle yedekleri şifreleyerek veya silerek ödeme yapılmasını zorunlu kılar.

Nasıl Yardımcı Olurduk:

Cy-Napea® değiştirilemez yedekleme çözümleri sunar; saldırganlar tarafından silinemez veya değiştirilemez.

Ayrıntılı kurtarma seçenekleri, belirli dosyaların veya tüm sistemlerin geri yüklenmesini sağlar.

Fidye yazılımı koruma özellikleri, yetkisiz şifreleme girişimlerini algılar ve engeller.

Etkisi: Saldırı başarılı olsa bile, Capital Trade fidye ödemeden operasyonlarını geri yükleyebilirdi.

Sonuç

Hiçbir sistem tamamen savunmasız değildir; ancak Cy-Napea®’nin katmanlı savunma stratejisi, riski her aşamada azaltmak için tasarlanmıştır—kullanıcı farkındalığından tam kurtarma sürecine kadar. Capital Trade Inc. bu korumaları uygulamış olsaydı, Play ve Qilin saldırılarının sonuçları çok daha farklı olabilirdi.

Yasal Uyarı

Cy-Napea®, fidye yazılımı saldırıları, veri ihlalleri ve dijital şantaj dahil olmak üzere tüm yetkisiz siber faaliyetleri kesin olarak kınar. Siber suçluların eylemlerine karşı durur ve dijital teknolojilerin sorumlu, etik kullanımı için savunuculuk yapar.

Amacımız, gelişmiş siber güvenlik çözümleri sunarak ve şirketler ile bireyler arasında farkındalık yaratarak bu suçlarla mücadele etmektir. Kötü niyetli aktörler durdurulmadıkça kimse gerçekten güvende değildir—ve dijital dünyamızı korumak için eğitim, dikkat ve katmanlı savunma şarttır.

Bu makale yalnızca eğitim ve bilgilendirme amaçlıdır. Burada yer alan tüm veriler—fidye yazılımı grupları, saldırı zaman çizelgeleri ve etkilenen kuruluşlar dahil—yazım sırasında kamuya açık bilgilerden alınmıştır. Cy-Napea®, herhangi bir özel olay hakkında iç bilgiye sahip olduğunu iddia etmez ve burada adı geçen üçüncü taraf kuruluşları temsil etmez.

Kuruluşların siber tehditlere karşı hazırlık ve müdahale süreçlerinde hukuk danışmanları ve sertifikalı siber güvenlik uzmanlarıyla çalışmaları tavsiye edilir.